Jupyter Notebook telah menjadi alat penting bagi ilmuwan data, insinyur AI, peneliti, dan developer di seluruh dunia. Dipakai dalam eksplorasi data, visualisasi, dan prototipe model machine learning, Jupyter tumbuh pesat dari sekitar 200 rb notebook yang dipublikasikan di GitHub pada 2015 menjadi hampir 10 juta pada 2021, dan digunakan oleh lebih dari 80 % profesional di bidangnya. Namun di balik manfaat besar ini, tim Threat Research Imperva menemukan ancaman serius di salah satu fungsi yang tampak “biasa saja”: ekspor notebook ke PDF.

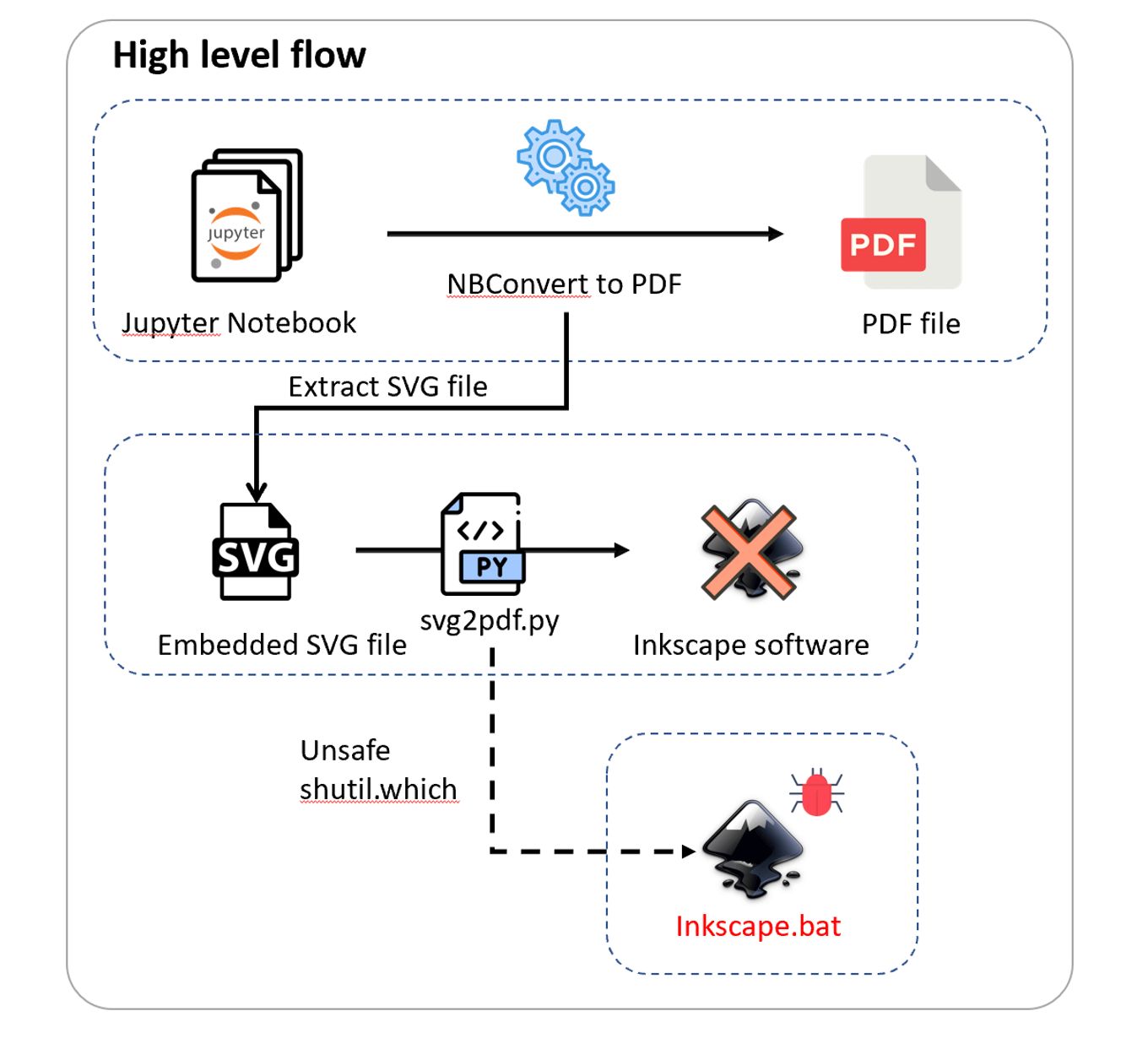

Penelitian ini mengeksplorasi bagaimana fungsi ekspor Jupyter Notebook (nbconvert) bisa dimanfaatkan untuk menjalankan kode arbitrer di sistem Windows — suatu celah yang mengejutkan mengingat fungsi ini umum digunakan dan dianggap aman oleh banyak pengguna.

-

Latar Belakang: Jupyter dan Risiko Tersembunyi

Jupyter menggunakan beberapa file konfigurasi Python (.py) untuk menyimpan pengaturan server, ekspor, dan komponen lain seperti jupyter_nbconvert_config.py atau jupyter_server_config.py. Tidak seperti konfigurasi biasa, file .py ini bisa berupa skrip Python yang dieksekusi, yang berarti jika attacker bisa menempatkan file bernama tertentu di folder notebook, mereka bisa memicu eksekusi kode saat notebook diekspor.

Imperva menemukan bahwa tools ekspor resmi, nbconvert, memanggil Inkscape — sebuah perangkat lunak pihak ketiga yang digunakan untuk mengubah gambar SVG menjadi PDF — menggunakan kode Python shutil.which("inkscape"). Di sistem Windows, pencarian ini juga mencari executable di direktori kerja saat ini (CWD) jika environment variable tertentu tidak diatur, memungkinkan inkscape.bat buatan attacker dijalankan secara tidak sengaja oleh notebook ekspor.

-

CVE-2025-53000: Eksekusi Kode Arbitrer pada Ekspor

Masalah ini telah ditetapkan sebagai CVE-2025-53000, karena sejalan dengan weakness CWE-427 (Uncontrolled Search Path Element) — yaitu aplikasi yang mencari executable dalam urutan path yang tidak aman, memberikan peluang bagi skrip berbahaya untuk dieksekusi.

Kondisi ini terjadi pada versi nbconvert sampai termasuk 7.16.6 di Windows, sehingga setiap pengguna yang mengekspor notebook yang mengandung output SVG ke PDF berpotensi menjalankan skrip berbahaya tanpa disadari. Saat ini belum tersedia patch yang memperbaiki masalah ini, sehingga risikonya tetap tinggi bagi pengguna yang menjalankan versi rentan.

-

Dampak Bila Dieksploitasi

Jika celah ini berhasil dimanfaatkan, penyerang bisa mendapatkan eksekusi kode dengan hak akses pengguna di mesin korban. Dampaknya bisa luas:

-

Akses ke notebook dan dataset sensitif.

-

Credential cloud yang tersimpan (mis. AWS CLI, Azure CLI).

-

Kontrol atas package manager lokal (conda, pip), membuka jalan bagi dependency hijacking.

-

Penyalahgunaan pipeline DevOps yang terpasang di mesin target.

Dengan kata lain, masalah ini tidak hanya tentang file PDF, tetapi bisa memicu kompromi penuh workstation yang digunakan dalam tim data science atau pendidikan.

-

Rangkaian Eksploitasi: Bagaimana Serangan Bekerja

Penyerang yang ingin memanfaatkan celah ini biasanya akan memanfaatkan urutan tahapan berikut:

-

Menempatkan file berbahaya bernama seperti inkscape.bat di direktori notebook target.

-

Korban kemudian menjalankan perintah

jupyter nbconvert --to pdfpada notebook yang memiliki output SVG. -

Saat nbconvert memanggil pencarian Inkscape dengan

shutil.which("inkscape"), file bat berbahaya dijalankan karena ditemukan lebih dulu dalam direktori kerja. -

Kode berbahaya berjalan dengan hak pengguna, memungkinkan payload lebih lanjut dijalankan.

Tabel Ringkasan Ancaman dan Dampaknya

| Aspek | Deskripsi / Contoh |

|---|---|

| Komponen Rentan | nbconvert (≤ 7.16.6) pada Windows |

| Trigger Serangan | Ekspor notebook berisi output SVG ke PDF |

| Mekanisme Eksploit | Pencarian Inkscape yang tidak aman (shutil.which) |

| Risiko Utama | Arbitrary code execution |

| CVE Terdaftar | CVE-2025-53000 |

| Dampak Konsekuensi | Akses file sensitif, cloud credential, pip/conda, DevOps |

| Solusi Sementara | Hindari ekspor SVG ke PDF, batasi file eksternal |

| Status Patch | Belum tersedia patch resmi |

| (Ringkasan dari Imperva Threat Research dan advisories CVE terkait) |

Rekomendasi Perlindungan

Untuk mengurangi risiko dari celah nbconvert ini, Imperva memberi beberapa rekomendasi penting:

-

Gunakan server Jupyter terpusat, sehingga pengguna tidak mengeksekusi konversi secara lokal di mesin Windows rawan.

-

Perbarui semua komponen Jupyter, termasuk notebook, nbconvert, dan Python, segera setelah versi yang aman tersedia.

-

Batasi file eksternal yang diizinkan diproses, terutama dari sumber tidak tepercaya.

-

Aktifkan environment variable

NoDefaultCurrentDirectoryInExePathdi Windows, yang mencegah pencarian executable di direktori kerja saat ini.

Penerapan langkah-langkah ini dapat mengurangi kemungkinan eksploitasi hingga patch yang aman dirilis oleh pihak pengembang.

Kesimpulan: Pelajaran dari Ekspor Notebook

Temuan ini menegaskan bahwa ancaman keamanan tidak selalu datang dari hal yang jelas seperti serangan jaringan atau malware terkenal, tetapi bisa tersembunyi di dalam fitur fungsionalitas yang dianggap rutin, seperti mengekspor notebook ke PDF. Kerentanan seperti CVE-2025-53000 menunjukkan bahwa alat produktivitas populer pun bisa menjadi vektor berbahaya bila tidak diperhatikan secara hati-hati — terutama di lingkungan kerja yang rentan atau terbuka untuk kolaborasi eksternal.

Karena Jupyter Notebook adalah alat penting di banyak organisasi dan proyek riset AI, memahami serta mengantisipasi risiko semacam ini sangat penting untuk melindungi data sensitif dan alur kerja yang kompleks. Hingga perbaikan resmi dirilis, menerapkan langkah-langkah mitigasi yang direkomendasikan akan membantu organisasi menjaga keamanan lingkungan Jupyter mereka sambil tetap memanfaatkan alat ini secara produktif.

Infrastruktur IT yang kuat adalah kunci produktivitas perusahaan. Dengan Imperva Indonesia, Anda bisa mendapatkan solusi IT lengkap yang sesuai dengan kebutuhan Anda. iLogo Indonesia sebagai mitra terpercaya siap mengintegrasikan semuanya agar bisnis Anda tetap berjalan lancar dan aman.

Hubungi kami sekarang atau kunjungi imperva.ilogoindonesia.id untuk informasi lebih lanjut !